標的型メール攻撃対策 配信中!

有名IT企業で社長なりすまし詐欺が疑われる事案──悪意ある第三者による虚偽の送金指示は、なぜ現実となったのか

公開日:2026.02.25

更新日:2026.05.13

コラム

-

標的型メール攻撃対策

目次

こんにちは。株式会社クオリティアです。

2026年春、国内の有名IT企業において、従業員が悪意ある第三者から虚偽の送金指示を受け、資金移動を行っていたことが明らかになりました。

同社は、当該送金指示は経営トップによる正式な指示ではなく、第三者による不正な行為である可能性が高いと説明しています。

現時点では、当該指示がどのような経路で、どのような手口によって行われたのかといった詳細は明らかにされていません。

しかし、虚偽の送金指示によって従業員が業務として資金移動を実行していた点から、いわゆる「社長なりすまし詐欺(CEO詐欺、ニセ社長詐欺)」に類する攻撃を受けた可能性がある事案であると推察されます。

同社はすでに、関係各所への報告や相談を行うとともに、外部の専門家らを交えて事実関係の調査を進めているとしており、本件は多くの企業にとって決して他人事とは言えない事例となっています。

この記事の要点

- 社長なりすまし詐欺は技術的な侵入ではなく組織内の信頼関係や権限構造を悪用して従業員に送金指示などを実行させる犯罪です。

- 犯人は実在のフリーメールを使用して技術的なフィルタを通過しつつメールの表示名を社長名に偽装して受信者を騙そうとします。

- 生成AIの普及により文面が極めて自然になっているため多忙な現場で個人の注意力だけに頼る対策には限界があります。

- 役員名を騙るメールにシステム側で自動的に警告文を表示して受信者に一呼吸置かせる客観的な仕組みの導入が被害防止に有効です。

社長なりすまし詐欺とは何か

社長なりすまし詐欺とは、企業の社長や役員などを装った第三者が、メールやチャットなどを通じて従業員に業務上の連絡を行い、送金や情報提供を実行させる詐欺手口です。

IT・セキュリティ業界では「CEO詐欺」、また「ニセ社長詐欺」と呼ばれることもありますが、本質的には組織内の信頼関係や権限構造を悪用する犯罪といえます。

この手口の最大の特徴は、技術的な侵入や不正操作ではなく、業務として成立してしまう自然な指示を用いる点にあります。不審なリンクをクリックさせたり、怪しいファイルを開かせたりするのではなく、通常の業務連絡と変わらない形で指示が行われるため、被害に気づくまでに時間がかかるケースも少なくありません。

なぜ「社長からの指示」は疑いにくいのか

社長という立場は、組織における最終決裁者であり、その指示は原則として最優先されます。そのため社員は、次のような心理状態に陥りやすくなります。

- 内容に多少の違和感があっても、まず対応すべきだと考えてしまいます。

- 確認に時間をかけることで、業務の遅延や叱責につながることを恐れます。

- 社長判断であれば、通常とは異なる例外的な処理もあり得ると納得してしまいます。

今回の有名IT企業の事案においても、悪意ある第三者による虚偽の送金指示が、このような心理的背景のもとで業務として受け取られてしまった可能性は否定できません。

有名IT企業の事案が示す示唆

公表されている情報によれば、当該企業では取引先銀行からの「不審な送金が行われている」という連絡で異変に気づき、悪意ある第三者による虚偽の指示によって犯罪に巻き込まれた可能性が高いとして、速やかに警察へ相談が行われたとされています。

詳細な手口や経緯については明らかにされていませんが、外部からの虚偽の送金指示によって資金が移動していた点から、社長なりすまし詐欺(CEO詐欺)に類する攻撃であった可能性が高いと見られています。

同社が外部専門家を含めた調査体制を敷いている点からも、本件を単なる個人の判断ミスではなく、組織的・構造的なリスクとして捉えている姿勢がうかがえます。

巧妙化する手口:なぜ「怪しい」と気づけないのか

社長なりすまし詐欺、あるいはCEO詐欺が従来の迷惑メールと決定的に異なるのは、「システム的に正しく見える」という点です。

① フリーメールの悪用と「正規ルート」の顔

犯人は「@hotmail.com」や「@gmail.com」といった、世界中で利用されている実在のメールサーバーを使用します。

Fromアドレス(送信元)を偽装(スプーフィング)することなく、正しい手続きで送信されてくるため、送信ドメイン認証(SPF/DKIM/DMARC)などの技術的なフィルタリングを無傷で通過してしまいます。

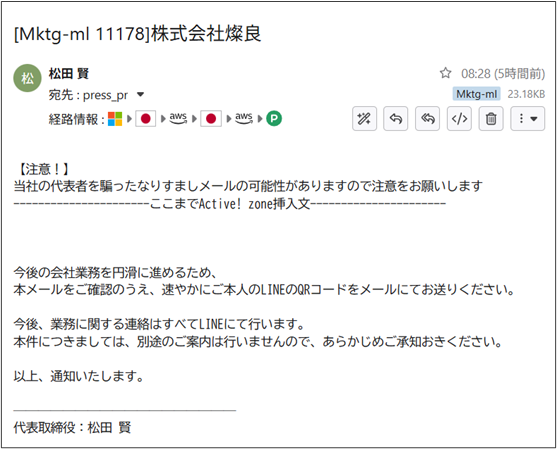

② 危険な「DisplayName(表示名)」の罠

現代のビジネスシーンで利用される多くのメールクライアント(Outlookやスマートフォンのメールアプリなど)は、受信一覧にメールアドレスをフル表示せず、「表示名(DisplayName)」のみを強調する仕様になっています。

犯人はこれを利用し、表示名を「〇〇 太郎(自社の社長名)」に設定します。

受信者は、パッと見で「社長からのメールだ」と誤認し、詳細なメールアドレスを確認することなく本文を読み進めてしまうのです。

③ 攻撃のシナリオ:心理を突く「3つのキーワード」

犯人が好んで使うフレーズには共通点があります 。

-

「LINEグループを作ってほしい」 :公式なメールから、よりクローズドで監視の目が届きにくいチャットツールへと誘導し、さらに深い詐欺へと引き込みます。

-

「至急対応してほしい」:相手に考える時間を与えず、判断能力を奪うための古典的かつ強力な手法です。

-

「この件は極秘で」: 周囲の同僚や上司への相談を封じ込めるための「口止め」です。これにより、被害が発覚するまでの時間を稼ぎます。

ITリテラシーに依存する対策の限界

多くの企業では「怪しいメールのリンクはクリックしない」「アドレスを確認する」といった社員のリテラシー教育を行っています。

しかし、社長なりすまし詐欺(CEO詐欺)の前ではそれだけでは不十分です。

人間はミスをする: 繁忙期や体調不良、あるいは朝の慌ただしい時間帯など、注意力が散漫になる瞬間は誰にでもあります。

高度な文面: 最近では生成AIの普及により、不自然な日本語ではなく、その企業のトーンに合わせた極めて自然なビジネス文書が作成されるようになっています。

同姓同名の混同: 実際に社長と同姓同名の取引先が存在する場合、現場の判断はさらに困難になります。

つまり、「個人の注意力」という脆弱な防波堤だけに頼るのは、企業防衛としては極めてリスクが高いのです。

システムで防ぐ:Active! zone SSによる「気づき」の提供

個人の判断に頼り切るのではなく、システム側で「これは注意すべきメールである」という客観的なフラグを立てることが、社長なりすまし詐欺対策のポイントです。

クオリティアが提供する標的型メール攻撃対策サービス「Active! zone SS」は、まさにこの「DisplayName」を悪用した詐欺に特化した対策機能を備えています。

<独自の検知ロジック>

「Active! zone SS」では、以下のような条件を組み合わせてメールをフィルタリングします。

<検知条件の例>

メールの「From表示名」に、あらかじめ登録した「自社の役員名」が含まれている

かつ、送信元のドメインが「自社ドメイン以外」である

<「削除」ではなく「注意文の追加」を推奨する理由>

この条件に合致したメールに対し、システムは自動的に「メール文頭への注意文追加」を実行します。

なぜ「削除」や「隔離」ではないのでしょうか?

それは、前述した通り「社長と同姓同名の社外関係者」からの正当なメールを遮断しないためです。

メールの冒頭に「【注意!】当社の代表者を騙ったなりすましメールの可能性がありますので注意をお願いします」といったメッセージが表示されることで、受信者は否応なしに警戒心を持つことができます。

この「一呼吸置かせる仕組み」こそが、数億円規模の被害を防ぐカギとなります。

\ AI産の自然な偽メールに、システムが客観的な「違和感」をプラス /

まとめ:被害に遭う前に「自動的な防御」の検討を

有名IT企業で発生した今回の事案は、悪意ある第三者による虚偽の送金指示が、社長なりすまし詐欺(CEO詐欺)が疑われる状況として現実の企業活動の中で成立してしまう可能性があることを示しました。

たとえ詳細が調査中であり、断定できない段階であっても、その兆候自体が企業にとって重大な警告となります。

社長なりすまし詐欺(CEO詐欺)は、もはや他人事ではありません。2025年末から2026年にかけての被害額の急増は、攻撃者が日本の企業文化(役職者への配慮や、スピード感のある対応)を完全に理解し、効率的に標的にしていることを示しています。

「社員を教育しているから大丈夫」という考えから一歩進み、「社員が騙されそうになってもシステムが止める」という二段構えの体制構築が、これからの企業経営には不可欠です。

Active! zone SSについてはこちら

詳細については、以下より遠慮なくお問い合わせください。

資料請求はこちら

お問い合わせはこちら